Vous en avez assez de gérer une clé WiFi partagée que tout le monde connaît, que vous n’osez jamais changer de peur de devoir reconfigurer tous les appareils ? La solution propre, c’est WPA2-Enterprise — chaque utilisateur s’authentifie avec ses propres credentials Active Directory, sans jamais saisir de mot de passe WiFi. Le laptop joint au domaine se connecte automatiquement, de manière transparente, dès que le câble Ethernet est débranché.

Dans cet article, nous allons transformer un SSID existant en WPA2-Enterprise en nous appuyant sur NPS (Network Policy Server) comme serveur RADIUS, Active Directory pour la gestion des utilisateurs, et une GPO pour automatiser la connexion sur les laptops du domaine. Nous utiliserons des bornes Cisco Aironet en mode autonome.

Architecture cible

Laptop (domaine) → AP Cisco (WPA2-Enterprise) → NPS/RADIUS → Active Directory

↓

"Utilisateur dans GG_WIFI_RADIUS ?"

↓

Accès accordé ✅

Prérequis

- Windows Server avec le rôle NPS installé

- Un domaine Active Directory opérationnel

- Une PKI interne (Active Directory Certificate Services) pour émettre le certificat serveur

- Des bornes Cisco Aironet en mode autonome (IOS 15.x)

- Un firewall/routeur gérant la segmentation VLAN

- Le SSID cible existe déjà en WPA2-PSK

Segmentation réseau dans notre exemple

| Élément | VLAN | Réseau |

|---|---|---|

| Bornes WiFi (management) | VLAN100 | 192.168.X.0/28 |

| Serveur NPS | VLAN110 | 192.168.Y.0/24 |

| Clients WiFi (laptops) | VLAN120 | 192.168.Z.0/24 |

Étape 1 — Prérequis réseau : autoriser le trafic RADIUS

Avant toute configuration, il faut s’assurer que les bornes WiFi peuvent communiquer avec le serveur NPS. Le protocole RADIUS utilise UDP/1812 (authentification) et UDP/1813 (accounting).

Sur votre firewall, créez une règle :

Source : VLAN100 (bornes WiFi)

Destination : IP du serveur NPS

Ports : UDP 1812, UDP 1813

Action : ACCEPT

NAT : OFF (jamais de NAT sur du trafic interne)

⚠️ Important : Le firewall étant stateful, la règle retour (NPS → bornes) est gérée automatiquement. Vous n’avez pas besoin de créer une règle dans l’autre sens.

Étape 2 — Certificat serveur sur NPS

Le protocole PEAP nécessite un certificat serveur sur NPS pour chiffrer le tunnel d’authentification. Nous allons demander ce certificat à notre PKI interne — les laptops du domaine lui feront automatiquement confiance via l’AD.

Sur le serveur NPS, ouvrez une console MMC :

Fichier → Ajouter un composant logiciel enfichable → Certificats → Compte ordinateur → Ordinateur local

Naviguez vers Certificats → Personnel → clic droit → Toutes les tâches → Demander un nouveau certificat

Sélectionnez le template “Serveur RAS et IAS” et cliquez Inscrire.

💡 Si le template est indisponible : Sur le serveur CA, ouvrez

certsrv.msc→ Modèles de certificats → Gérer → trouvez “Serveur RAS et IAS” → Propriétés → Sécurité → ajoutez le compte machine du serveur NPS (SERVEUR-NPS$) avec les permissions Lire et Inscrire. Revenez ensuite danscertsrv.msc→ Modèles de certificats → Nouveau → Modèle de certificat à délivrer → sélectionnez “Serveur RAS et IAS”.

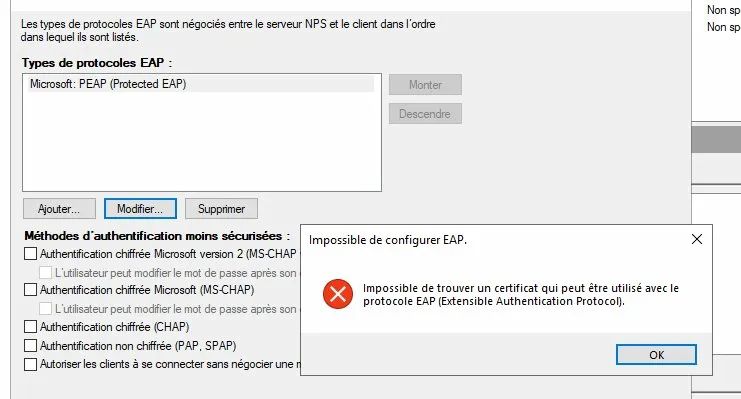

⚠️ Erreur fréquente : Si vous tentez de configurer PEAP sans certificat installé, NPS affiche l’erreur ci-dessous. Ne passez pas à l’étape suivante tant que le certificat n’est pas en place.

Le certificat se renouvellera automatiquement via l’auto-enrollment AD — aucune intervention manuelle requise.

Étape 3 — Préparation Active Directory

Créer le groupe de sécurité

Dans Active Directory Users and Computers, créez un groupe :

- Nom :

GG_WIFI_RADIUS - Type : Groupe de sécurité Global

- Membres : les utilisateurs autorisés à se connecter au WiFi d’entreprise

💡 Utilisez un groupe Global (et non Local de domaine) — NPS peut évaluer les groupes globaux dans ses politiques réseau.

Créer une OU dédiée aux laptops

Si vos laptops et postes fixes sont dans la même OU, créez une sous-OU dédiée :

STATIONS

└── PC_PORTABLES ← nouvelle sous-OU

Déplacez les comptes ordinateurs des laptops dans PC_PORTABLES. La GPO WiFi sera appliquée uniquement à cette OU — inutile de pousser un profil WiFi sur des postes fixes.

Étape 4 — Configuration NPS

4.1 Déclarer les bornes comme clients RADIUS

Dans la console NPS, naviguez vers RADIUS Clients and Servers → RADIUS Clients → New et créez une entrée pour chaque borne WiFi :

| Champ | Valeur |

|---|---|

| Nom convivial | AP-WIFI-01 |

| Adresse | IP de la borne (ex: 192.168.X.3) |

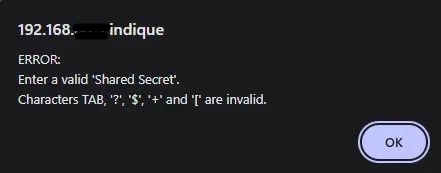

| Secret partagé | Mot de passe fort, sans les caractères ?, $, +, [ |

⚠️ Attention Cisco : Les bornes Cisco Aironet autonomes n’acceptent pas certains caractères spéciaux dans le shared secret. Utilisez uniquement des lettres, chiffres, tirets et underscores. Limitez la longueur à 12 caractères maximum pour éviter les problèmes de compatibilité.

4.2 Créer la stratégie réseau WiFi

Dans NPS → Policies → Network Policies → New :

Onglet Vue d’ensemble :

- Nom :

WIFI-ENTREPRISE - Type de serveur d’accès réseau :

Non spécifié - Permission d’accès :

Accorder l'accès

Onglet Conditions :

Groupes Windows→ ajoutezGG_WIFI_RADIUSType de port NAS→Sans fil - IEEE 802.11

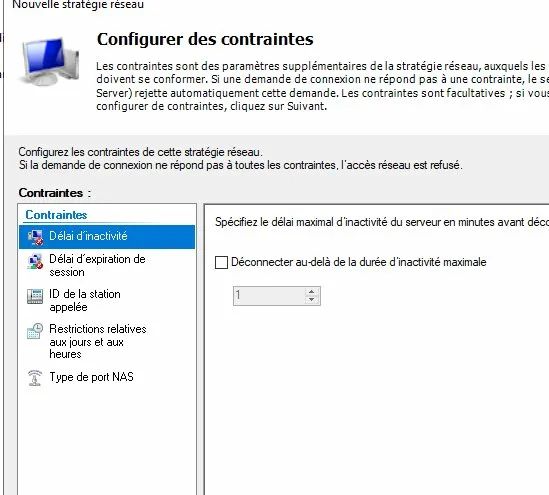

Onglet Contraintes :

L’onglet Contraintes permet de configurer les délais, restrictions horaires et le type de port NAS. Laissez les délais par défaut et configurez uniquement le Type de port NAS :

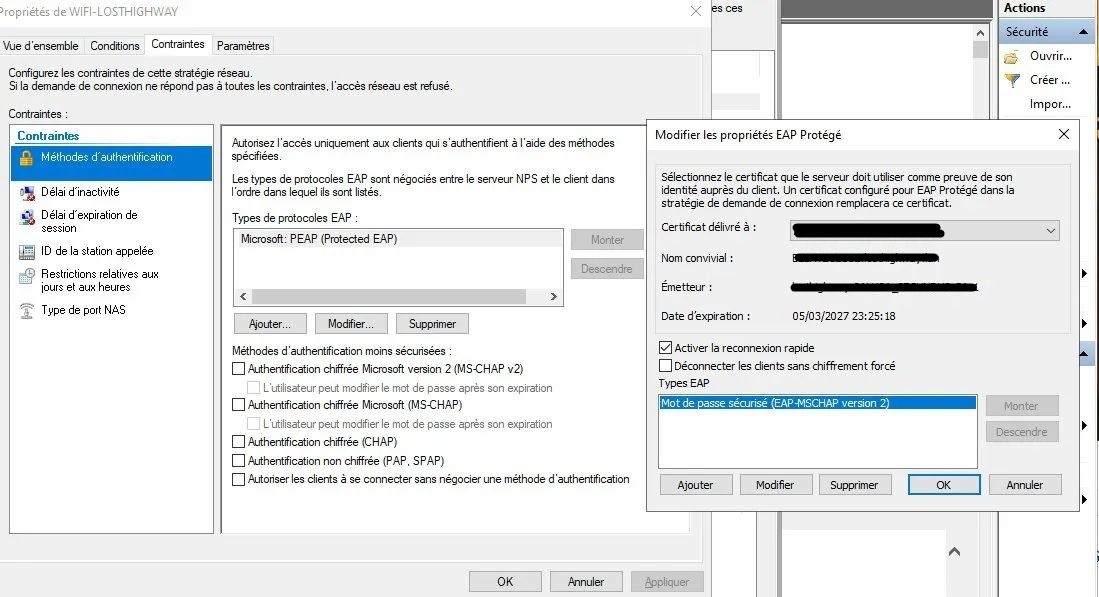

Ensuite dans Méthodes d’authentification :

- Ajoutez Microsoft : PEAP (Protected EAP)

- Cliquez Modifier → sélectionnez le certificat du serveur NPS

- Méthode EAP :

Mot de passe sécurisé (EAP-MSCHAP version 2)

Une fois le certificat correctement installé, les propriétés EAP Protégé se présentent ainsi avec le certificat du serveur NPS sélectionné :

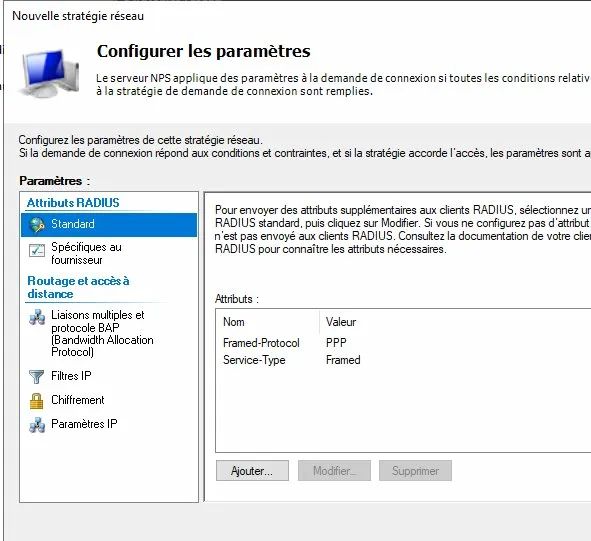

Onglet Paramètres :

Avant modification, les attributs RADIUS contiennent des valeurs orientées VPN à corriger :

- Supprimez l’attribut

Framed-Protocol - Modifiez

Service-TypedeFramedversLogin

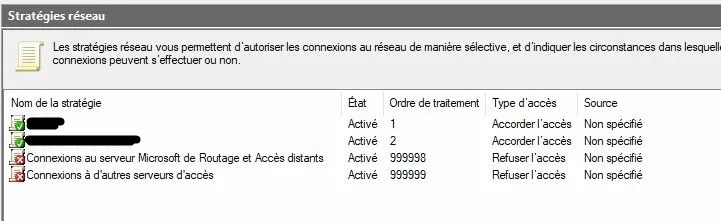

4.3 Vérifier l’ordre des stratégies

NPS évalue les stratégies de haut en bas et s’arrête à la première qui correspond. Vérifiez que votre stratégie WiFi n’est pas masquée par une stratégie plus générale :

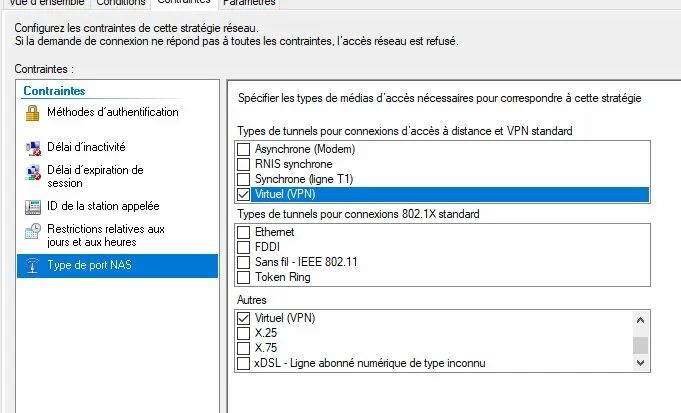

⚠️ Piège classique : Si vous avez déjà une stratégie NPS pour le VPN, assurez-vous qu’elle a une condition

Type de port NAS→Virtuel (VPN)dans ses Conditions (pas seulement dans les Contraintes). Sans cette condition, elle interceptera toutes les requêtes RADIUS avant votre stratégie WiFi. Voici la configuration correcte :

Étape 5 — Configuration des bornes Cisco Aironet

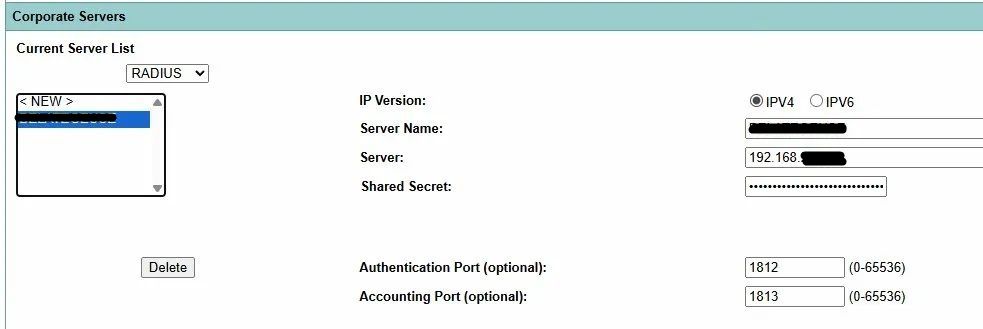

5.1 Déclarer le serveur RADIUS

Connectez-vous sur l’interface web de la borne → Security → Server Manager

Dans la section Corporate Servers, renseignez les informations du serveur NPS :

| Champ | Valeur |

|---|---|

| Server Name | NPS-SERVEUR |

| Server | IP du serveur NPS |

| Shared Secret | Identique à celui saisi dans NPS |

| Authentication Port | 1812 |

| Accounting Port | 1813 |

Une fois validé, le serveur apparaît dans la liste :

Cliquez Apply, puis dans Default Server Priorities → EAP Authentication → Priority 1 → sélectionnez votre serveur NPS.

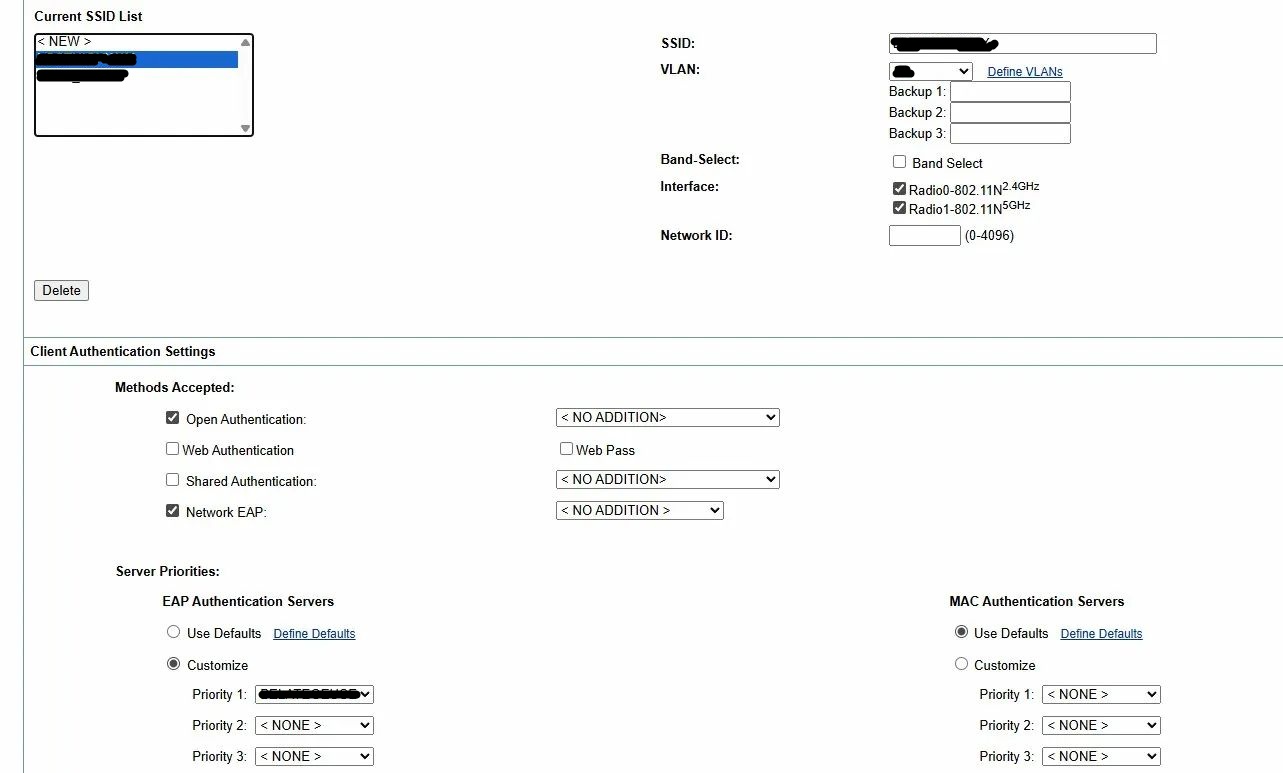

5.2 Configurer le SSID en WPA2-Enterprise

Security → SSID Manager → [votre SSID]

Le SSID Manager permet de voir et configurer tous vos SSIDs avec leur VLAN associé et les radios actives :

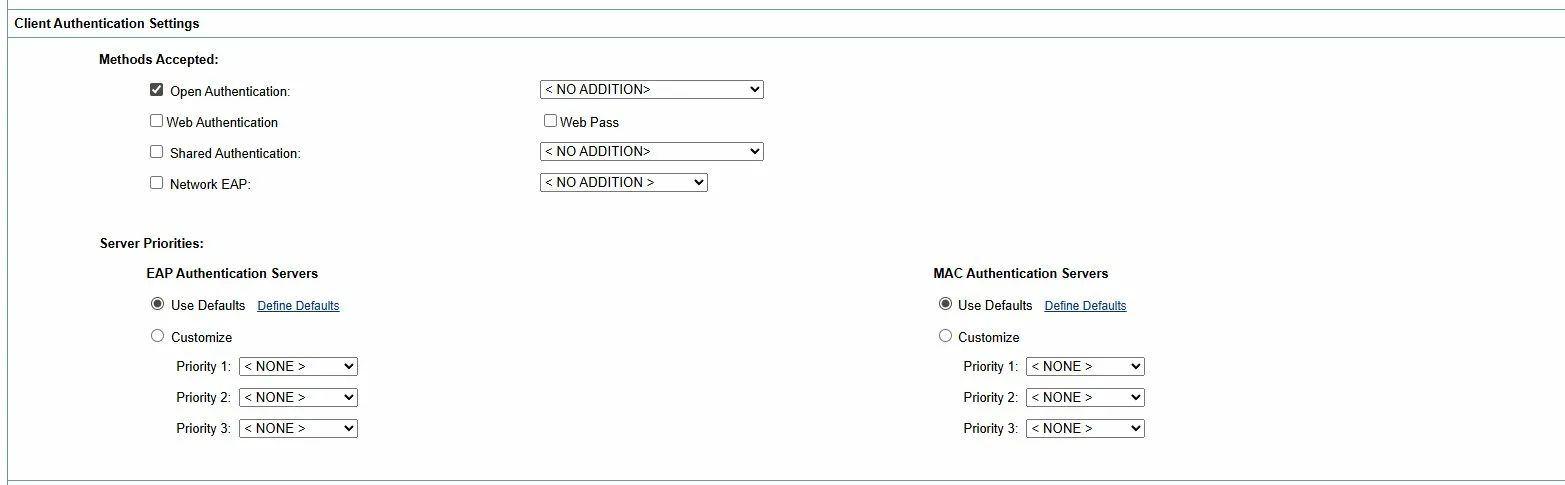

Dans Client Authentication Settings → Methods Accepted, voici l’état initial avant modification :

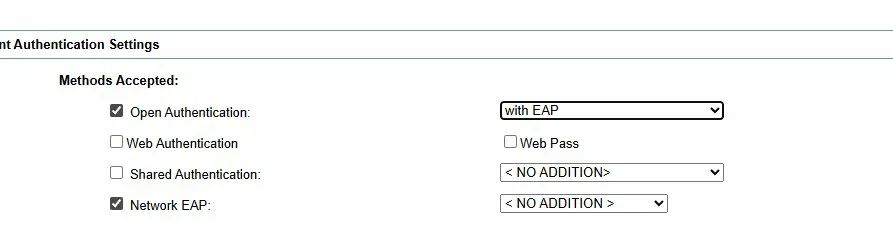

Modifiez comme suit :

- ✅ Open Authentication → dropdown :

with EAP - ✅ Network EAP → dropdown :

< NO ADDITION >

💡 Comportement Cisco : Sur les Aironet autonomes,

Open Authenticationdoit rester coché en même temps queNetwork EAP. C’est contre-intuitif mais c’est la façon dont Cisco implémente le 802.1X —Open Authenticationgère l’association 802.11,Network EAPgère l’authentification EAP/RADIUS. Les deux ensemble = WPA2-Enterprise.

Voici la configuration finale correcte :

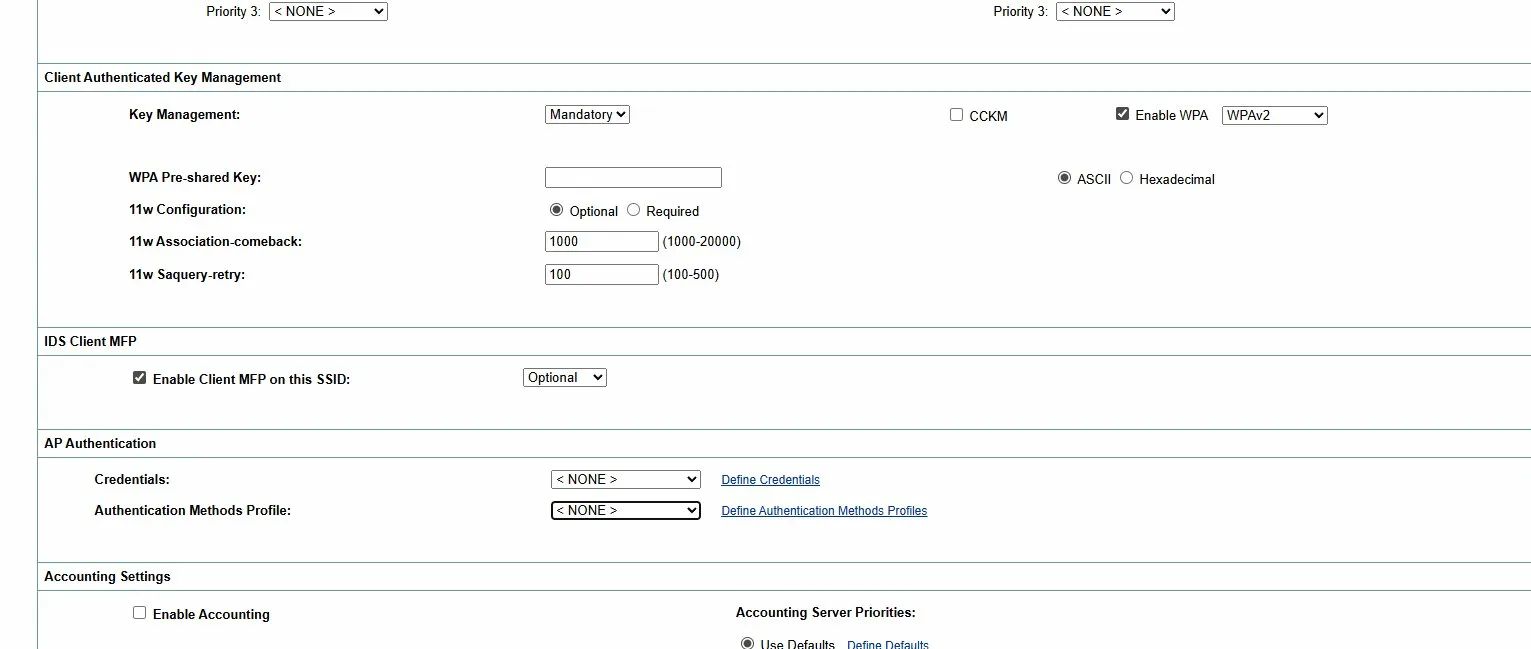

Dans Client Authenticated Key Management :

- Key Management :

Mandatory - Enable WPA :

WPA2(sans dot11r si vos clients ont des problèmes de connexion) - WPA Pre-shared Key : videz ce champ

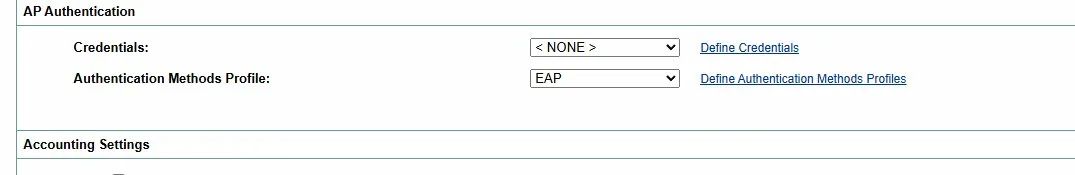

Dans la section AP Authentication, créez un profil EAP avec la méthode PEAP et assignez-le dans Authentication Methods Profile :

Cliquez Apply puis sauvegardez la config :

write memory

5.3 Vérifier la connectivité borne → NPS

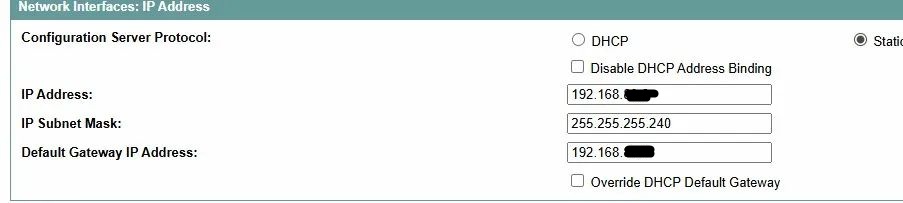

Avant de tester l’authentification, vérifiez la configuration réseau de la borne :

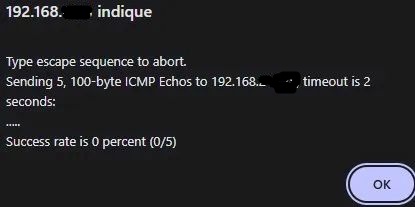

Testez ensuite la connectivité vers le serveur NPS depuis le CLI de la borne. En cas de règle firewall manquante, le ping échoue :

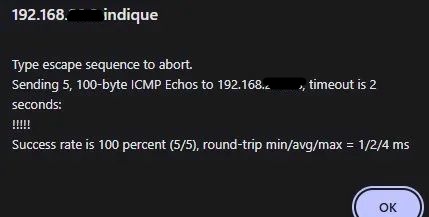

Après correction de la règle firewall, le ping doit retourner 100% de succès :

Pour déboguer l’authentification RADIUS en temps réel :

debug radius authentication

Pour voir les clients associés :

show dot11 associations

Un client en cours d’authentification 802.1X apparaît avec le statut EAP-Assoc — c’est le signe que tout fonctionne correctement.

Étape 6 — GPO : profil WiFi automatique sur les laptops

La GPO va pousser le profil WiFi sur tous les laptops de l’OU PC_PORTABLES. Résultat : connexion automatique sans aucune saisie de mot de passe.

6.1 Créer la GPO

Dans la Group Policy Management Console :

- Clic droit sur l’OU PC_PORTABLES → Créer un objet GPO dans ce domaine et le lier ici

- Nom :

WIFI_ENTREPRISE

Dans le filtrage de sécurité de la GPO :

- Conservez

Utilisateurs authentifiés(nécessaire pour que la GPO ordinateur s’applique) - Ajoutez optionnellement

GG_WIFI_RADIUSpour restreindre davantage

⚠️ Piège : Si vous supprimez

Utilisateurs authentifiéset ne mettez queGG_WIFI_RADIUS, la GPO ne descendra pas — les GPO ordinateur s’appliquent avec le compte machine, pas le compte utilisateur.

6.2 Configurer le profil WiFi

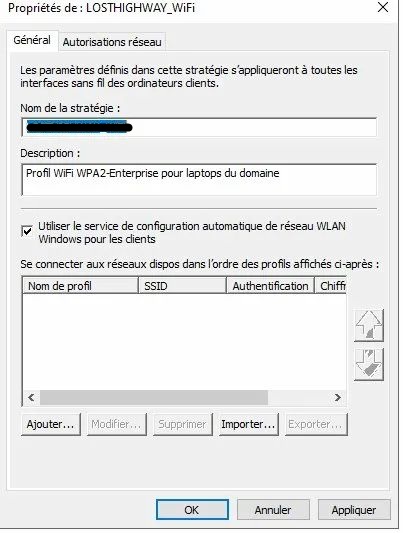

Éditez la GPO → Configuration ordinateur → Paramètres Windows → Paramètres de sécurité → Réseaux sans fil (IEEE 802.11)

Clic droit → Créer une nouvelle stratégie Windows Vista ou ultérieure

La stratégie créée se présente ainsi :

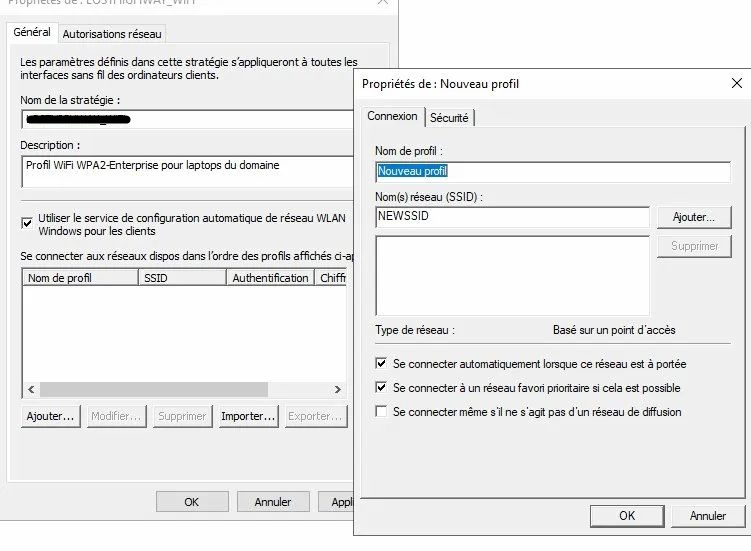

Cliquez Ajouter pour créer le profil SSID :

Onglet Connexion :

- Nom de profil : le nom de votre SSID

- SSID : le nom exact de votre SSID (cliquez Ajouter)

- ✅ Se connecter automatiquement lorsque ce réseau est à portée

- ✅ Se connecter à un réseau favori prioritaire si cela est possible

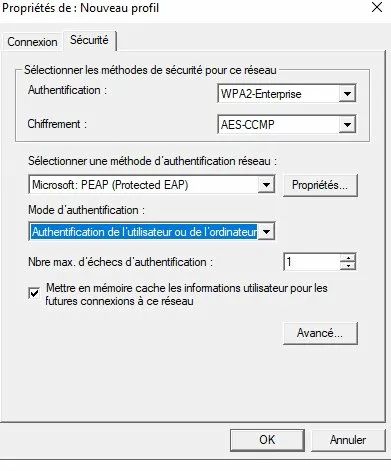

Onglet Sécurité :

- Authentification :

WPA2-Enterprise - Chiffrement :

AES-CCMP - Méthode :

Microsoft : PEAP (Protected EAP) - Mode d’authentification :

Authentification de l'utilisateur ou de l'ordinateur

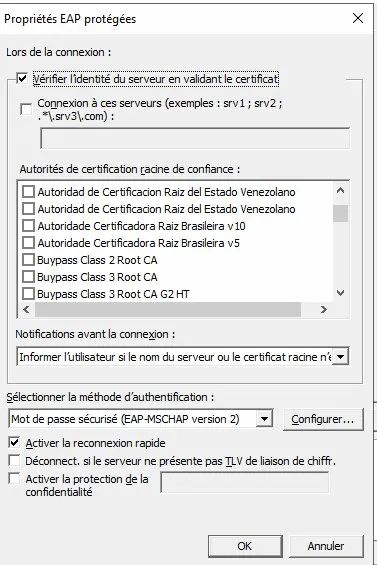

Cliquez Propriétés à côté de PEAP. La fenêtre s’ouvre avec la liste des CA de confiance :

Configurez comme suit :

- ✅ Vérifier l’identité du serveur en validant le certificat

- Connexion à ces serveurs :

NOM-SERVEUR-NPS.domaine.local - Notifications :

Ne pas demander à l'utilisateur d'autoriser de nouveaux serveurs - Méthode EAP :

Mot de passe sécurisé (EAP-MSCHAP version 2)

Dans la liste des CA, repérez et cochez vos CA internes (cochez les deux si vous avez une CA racine et une CA subordonnée) :

6.3 Forcer la préférence Ethernet sur WiFi

Dans la même GPO → Configuration ordinateur → Modèles d’administration → Réseau → Windows Connection Manager

Paramètre “Réduire le nombre de connexions simultanées à Internet ou à un domaine Windows” → Activé → option : 3 - Empêcher la connexion Wi-Fi lors d'une connexion Ethernet

Résultat : câble branché = WiFi inactif / câble débranché = connexion WiFi automatique.

Étape 7 — Tests et validation

Appliquer la GPO

Sur un laptop de l’OU PC_PORTABLES :

gpupdate /force

Vérifiez que la GPO est bien appliquée :

gpresult /r

La stratégie WIFI_ENTREPRISE doit apparaître dans les Objets de stratégie de groupe appliqués.

Test de connexion

- Débranchez le câble Ethernet

- Redémarrez le laptop

- À l’ouverture de session, observez la connexion WiFi automatique

Validation côté NPS

Dans l’Observateur d’événements sur le serveur NPS → Journaux Windows → Sécurité :

| EventID | Signification |

|---|---|

| 6272 | Accès accordé ✅ |

| 6273 | Accès refusé ❌ → vérifiez le ReasonCode |

Les champs clés à vérifier dans un 6272 réussi :

NetworkPolicyName: doit afficher le nom de votre stratégie WiFiAuthenticationType: doit afficherPEAPEAPType: doit afficherEAP-MSCHAP version 2

Erreurs courantes et solutions

ReasonCode 66 — Méthode d’authentification non activée

La stratégie NPS matchée ne correspond pas à la méthode EAP envoyée par le client. Vérifiez l’ordre des stratégies NPS et les conditions Type de port NAS.

“Absence d’authentificateur” sur le laptop

La borne WiFi n’agit pas comme authentificateur 802.1X. Sur Cisco Aironet, vérifiez que Open Authentication with EAP ET Network EAP sont cochés, et qu’un profil EAP PEAP est bien assigné dans AP Authentication. Voici l’état incorrect à corriger — la section AP Authentication sans profil assigné :

Shared secret invalide (Cisco)

Les bornes Cisco Aironet n’acceptent pas les caractères ?, $, +, [. L’erreur se manifeste ainsi :

Utilisez un secret alphanumérique de 12 caractères maximum, en tout cas pour ma génération de bornes aironet qui est un peu viellissante je vous l’accorde.

GPO qui ne descend pas

Vérifiez que Utilisateurs authentifiés est dans le filtrage de sécurité de la GPO. Les GPO ordinateur s’appliquent avec le compte machine — si seul GG_WIFI_RADIUS est présent, la GPO ne s’appliquera pas.

Laptop sans port Ethernet

Problème classique de bootstrap : sans Ethernet, impossible de récupérer la GPO WiFi. Solution : utiliser un adaptateur USB-Ethernet temporairement pour faire descendre la GPO.

Borne ne joignant pas le serveur NPS

Vérifiez les règles de votre firewall inter-VLAN (UDP 1812/1813) et testez la connectivité depuis le CLI de la borne avec un ping. Voir les screenshots de la section 5.3.

Cas particuliers

Laptops sans carte WiFi 5GHz

Certaines cartes WiFi entrée de gamme (ex: Realtek RTL8723DE) ne supportent que le 2.4GHz et sont limitées à 72Mbits en 802.11n. Si la carte est sur un slot M.2 ou mini-PCIe, un remplacement par une carte dual-band (Intel AC-7260/8260/9260) résout le problème. Si la carte est soudée, un adaptateur USB WiFi dual-band est la seule option.

Cohabitation avec un VPN RADIUS existant

Si NPS gère déjà l’authentification VPN, assurez-vous que la stratégie VPN a une condition Type de port NAS → Virtuel (VPN) dans ses Conditions (pas seulement dans les Contraintes). Sans ça, elle interceptera les requêtes WiFi avant la stratégie dédiée.

Voila !

Votre infrastructure WiFi est maintenant sécurisée avec WPA2-Enterprise. Plus de clé PSK partagée à gérer, plus de risque qu’un ex-employé conserve l’accès WiFi — chaque connexion est authentifiée individuellement avec les credentials AD. La révocation d’accès se fait en un clic depuis Active Directory, et les logs NPS permettent de tracer qui s’est connecté, quand, et depuis quelle borne.

La même infrastructure NPS peut être étendue pour sécuriser les ports Ethernet via 802.1X sur vos switches managés — mais ça, ce sera l’objet d’un prochain article ou pas 😉